Il est parfois nécessaire d’influencer le routage en fonction de leur provenance .

Cette solution permet de router les paquets indépendamment de la table de routage déjà mise en place statiquement ou par l’intermédiaire d’un protocole de routage dynamique.

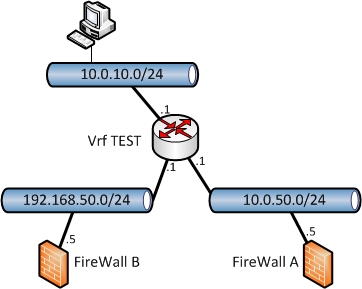

Prenons un exemple d’une vrf TEST :

SWITCH-TEST#show ip vrf int | inc TEST Vl100 10.0.10.1 TEST up Vl101 10.0.50.1 TEST up Vl102 192.168.50.1 TEST up SWITCH-TEST#show ip route vrf TEST C 10.0.10.0/24 is directly connected, Vlan100 C 10.0.50.0/24 is directly connected, Vlan101 C 192.168.50.0/24 is directly connected, Vlan102 S* 0.0.0.0/0 [1/0] via 10.0.50.5

Dans cet exemple le virtual router « TEST » a comme route par défaut « 10.0.50.5 » correspondant au FireWall A

Nous souhaitons que le poste portant l’IP 10.0.10.21 n’empreinte pas la route par défaut, mais soit routé vers le FireWall B

Mise en place du « Source Routing » en 3 étapes :

- Création d’une access list permettant d’identifier l’IP source (ou les IPs sources)

- Création d’une route map

- application de la route map à l’interface d’entrée

Création d’une access list

SWITCH-TEST#(config)access-list 21 permit host 10.0.10.21

Création d’une route map

route-map RM-ReRoutage permit 10 match ip address 21 set ip next-hop 192.168.50.5 ! route-map RM-ReRoutage permit 20 !

Application de la route map

SWITCH-TEST#(config)#int Vlan100

SWITCH-TEST#(config-if)#ip policy route-map RM-ReRoutage

La route map peut être appliquer aussi sur l’interface physique d’entrée du trafique ( sur certaine version d’IOS , cela semble être nécessaire )

… Reste à tester : tcpdump sur le firewall par exemple